2026年04月18日来源:信管网 作者:cnitpm

软件设计师当天每日一练试题地址:www.cnitpm.com/exam/ExamDay.aspx?t1=4

往期软件设计师每日一练试题汇总:www.cnitpm.com/class/27/e4_1.html

软件设计师每日一练试题(2026/4/17)在线测试:www.cnitpm.com/exam/ExamDay.aspx?t1=4&day=2026/4/17

点击查看:更多软件设计师习题与指导

软件设计师每日一练试题内容(2026/4/17)

试题1

以下关于两个浮点数相加运算的叙述中,正确的是( )查看答案

试题参考答案:B

试题2

E-R图转换为关系模型时,对于实体E1与E2间的多对多联系,应该将( )。

A.E1的码加上联系上的属性并入E2

B.E1的码加上联系上的属性独立构成一个关系模式

C.E2的码加上联系上的属性独立构成一个关系模式

D.E1与E2码加上联系上的属性独立构成一个关系模式

查看答案

试题参考答案:D

试题3

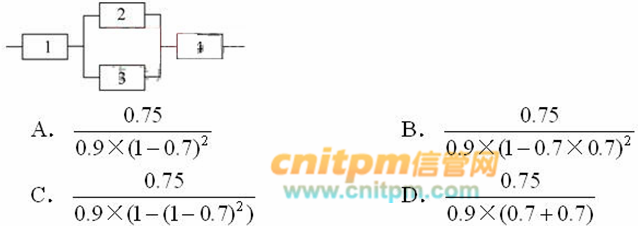

某系统的可靠性结构框图如下图所示。该系统由4个部件组成,其中2、3两部件并联冗余,再与1、4部件串联构成。假设部件1、2、3的可靠度分别为0.90、0.70、0.70。若要求该系统的可靠度不低于0.75,则进行系统设计时,分配给部件4的可靠度至少应为 ( ) 。

A. A

B. B

C. C

D. D

查看答案

试题参考答案:C

试题4

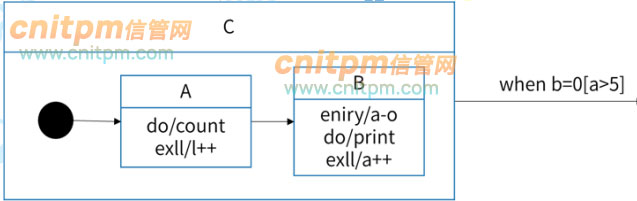

当UML状态图用于对系统、类或用例的动态方面建模时( )通建模。以下UML状态图中,假设活动的状态是A,事件b=0发生并生的是( ),D变为活动的状态,有关状态图的叙述中,不正确( )。

查看答案

试题参考答案:B、A、D

试题5

设元素序列a、b、c、d、e.f经过初始为空的栈S后,得到出栈序列cedfba,则栈S的最小容量为( )。

A.3

B.4

C.5

D.6

查看答案

试题参考答案:B

试题6

In the fields of physical security and information security, access contro lis the selective restriction of access to a place orothe rresource. The act of accessing may mean consuming, entering, or using. Permission to access a resource is called authorization(授权).

An access control mechanism(1) between a user (or a process executing on behalf of a user) and system resources, such as applications,operating systems,firewalls,routers,files,and databases.The system must first a uthenticate(验证)a user seeking access.Typically the authentication function determines whether the user is(2 )to access the system at all. Then the access control function determines if the specific requested access by this user is permitteD. A security administrator maintains an authorization database that specifies what type of access to which resources is allowed for this user. The access control function consults this database to determine whether to(3 )access. An auditing function monitors and keeps a record of user accesses to system resources.

In practice,a number of(4 )may cooperatively share the access control function. All operating systems have at least arudimentary(基本的),and in many cases aquite robust,access control component.Add-on security packages can add to the(5 )access control capabilities of the OS. Particular applications orutilities, such as a database management system, also incorporate access control functions. External devices,such as firewalls, can also provide access control services.

(1)A.cooperates

B.coordinates

C.connects

D.mediates

(2)A.denied

B.permitted

C.prohibited

D.rejected

(3)A.open

B.monitor

C.grant

D.seek

(4)A.components

B.users

C.mechanisms

D.algorithms

(5)A.remote

B.native

C.controlled

D.Automated

查看答案

试题参考答案:D、B、C、A、B

试题7

内存单元按字节编址,地址0000A000H~0000BFFFH共有( )个存储单元。

A.8192K

B.1024K

C.13K

D.8K

查看答案

试题参考答案:D

试题8

在UNIX操作系统中,若用户键入的命令参数的个数为1时,执行cat$1命令;若用户键入的命令参数的个数为2时,执行cat>>$2<$1命令。请将下面所示的Shell程序的空缺部分补齐。

case( )in

1)cat$1;;

2)cat>>$2<$1;;

*)echo 'default...'

esac

A、$$

B、$@

C、$#

D、$*

查看答案

试题参考答案:C

试题9

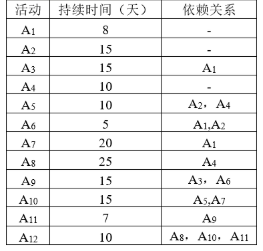

某项目的活动持续时间及其依赖关系如下表所示,则完成该项目的最少时间为( )天。

查看答案

试题参考答案:D

试题10

下列不能用于远程登陆或控制的是( )查看答案

试题参考答案:A

温馨提示:因考试政策、内容不断变化与调整,信管网提供的以上信息仅供参考,如有异议,请考生以权威部门公布的内容为准!