2022年10月17日来源:信管网 作者:cnitpm

试题一:阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

访问控制是保障信息系统安全的主要策略之一,其主要任务是保证系统资源不被非法使用和非常规访问。访问控制规定了主体对客体访向的限制,并在身份认证的碁础上,对用户提出的资源访问请求加以控制。当前,主要的访问控制模型包括:自主访问控制(DAC)模型和强制访问控制(MAC)模型。

【问题1】(6分)

针对信息系统的访问控制包含哪三个基本要素?

【问题2】(4分)

BLP模型是一种强制访问控制模型,请问:

(1)BLP模型保证了信息的机密性还是完整性?

(2)BLP模型采用的访问控制策略是上读下写还是下读上写?

【问题3】(4分)

Linux系统中可以通过Is•命令查看文件的权限,例如:文件net.txt的权限属性如下所示:

-rwx-------1 root root 5025 May 25 2019 /home/abc/net.txt

请问:

(1)文件net.txt属于系统的哪个用户?

(2)文件net.txt权限的数字表示是什么?

查看答案

参考答案:

参考解析:www.cnitpm.com/st/411607694.html

信管网考友试题答案分享:

信管网小爱20220718:

问题1:主体,客体,授权访问。

问题2:(1)完整性 (2)下读上写。

问题3:(1)root 用户;(2)700。

信管网cnitpm562799373551:

答:主体、客体、访问控制<br>答:完整性,上读下写<br>答:root用<br>rot用户可以读写执行

信管网cnitpm568742542121:

问题一

主体 客体 授权访问

问题二

机密性

下读上写

问题三

root

700

试题二:阅读下列说明和图,回答问题1至问题2,将解答填入答题纸的对应栏内。

【说明】

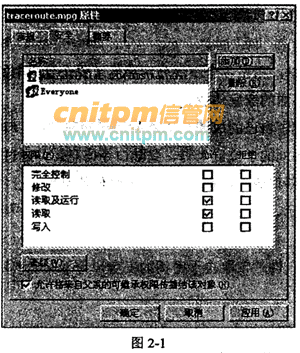

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则。

【问题1】(3分)

针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分)

分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表、访问控制矩阵下的访问控制规则。

查看答案

参考答案:

参考解析:www.cnitpm.com/st/2851629359.html

信管网考友试题答案分享:

信管网echogin:

主体、客体、访问控制

能力表:主体 administrator:traceroute.mpg:读取,运行

访问控制表:客体traceroute.mpg<administrator,rx>

访问控制矩阵

traceroute.mpg

administrator r,x

信管网echogin:

主体、客体、访问控制

能力表:主体 administrator:traceroute.mpg 读取、运行

访问控制表:客体 traceroute.mpg<administrator:r,x>

访问控制矩阵

traceroute.mpg

administrator r,x

信管网echogin:

主体、客体、授权访问

能力表:主体 traceroute.mpg 读写

访问控制表:客体 traceroute.mpg<administrator,rx>

tracerouter.mpg

administrator r,x

备考刷题推荐:

【估分/对答案收藏】2022年下半年信息安全工程师真题答案解析(综合+案例)

报信管网信息安全工程师培训课程享有报名首次邮送内部学习资料及用品 +全科目系统精讲课程+课程课后配套习题练习+ 软题库免费刷题等服务。【点击了解详情】

温馨提示:因考试政策、内容不断变化与调整,信管网提供的以上信息仅供参考,如有异议,请考生以权威部门公布的内容为准!