2013年07月19日来源:信管网 作者:cnitpm

德尔菲技术是一种风险识别技术,它( )。

A.对定义特定变量发生的概率尤其有用

B.对减少数据中人为的偏见、防止任何人对结果不适当地产生过大的影响尤其有用

C.有助于将决策者对待风险的态度考虑在内

D.为决策者提供一系列图形化的决策方案

需求工程帮助软件工程师更好地理解要解决的问题。下列活动中,不属于需求工程范畴的是( )。

A.理解客户需要什么,分析要求,评估可行性

B.与客户协商合理的解决方案,无歧义地详细说明方案

C.向客户展现系统的初步设计方案,并得到客户的认可

D.管理需求以至将这些需求转化为可运行的系统

某单位的公共服务大厅为客户提供信息检索服务并办理相关行政审批事项,其信息系统运行中断将造成重大经济损失并引起服务大厅严重的秩序混乱。根据《电子信息系统机房设计规范GB 50174-2008》,该单位的电子信息系统机房的设计应该按照( )机房进行设计和施工。

A.A级

B.B 级

C.C 级

D.D 级

某软件开发组针对两个相关联但工作环境可能有些差异的系统1(对应“用户1”)和系统2(对应“用户2”)进行配置管理。产品设计阶段的内部设计模块对应如下:

用户1:采用A、B、C、D、E和F 模块

用户2:采用A、B、C、D、E、G 和H 模块

根据配置管理要求,以下做法正确的是( )。

A.在设计阶段用户1 和用户2 对应的相同模块的配置项可以合并为一个配置项

B.在设计阶段只需分别建立模块F、G、H 的配置项,形成不同的基线

C.在设计阶段就要对两个用户所要求的所有模块分别建立配置项并形成基线

D.在后续开发阶段两个用户所要求的所有模块都要作为不同的分配置进行管理

小张的U盘中存储有企业的核心数据。针对该U盘,以下有关信息安全风险评估的描述中,不正确的是( )。

A.风险评估首先要确定资产的重要性,由于该U盘中存储有核心数据,安全性要求高,因此该U盘重要性赋值就高

B.如果公司制定了U盘的安全使用制度,小张的U盘就不具有脆弱性

C.如果小张的计算机在接入U盘时没断网线,木马病毒就构成对该U盘的威胁

D.风险分析要同时考虑资产的重要性、威胁概率和脆弱性严重程度

网络协议和设备驱动软件经常采用分层架构模式,其主要原因是 ( )。

A.可以让软件获得更高的性能

B.支持软件复用

C.让功能划分容易,便于设计实现

D.为达到内聚、高耦合的设计目标

在一个信息系统集成项目中,对项目涉及的客户端、服务器、网络和运行环境等进行集成时,不确定会遇到什么问题,这对项目来说是一个风险,因此项目经理计划找一个以前有相关技术经验的专家来处理这个风险。该应对措施属于( )

A.风险接受

B.风险转移

C.风险规避

D.风险减轻

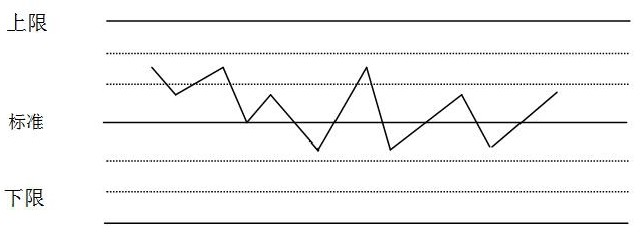

下图所表示的质量控制工具为( )。

A.散点图法

B.因果图

C.帕累托图

D.控制图

以下关于J2EE 应用服务器运行环境的叙述中,( )是正确的。

A.容器是构件的运行环境

B.构件是应用服务器提供的各种功能接口

C.构件可以与系统资源进行交互

D.服务是表示应用逻辑的代码

Web Service的各种核心技术包括XML、Namespace、XML Schema、SOAP、WSDL、UDDI、WS-Inspection、WS-Security、WS-Routing 等,下列关于Web Service技术的叙述错误的是( )。

A.XML Schema 是用于对XML 中的数据进行定义和约束

B.在一般情况下,Web Service的本质就是用HTTP 发送一组WEB 上的HTML数据包

C.SOAP(简单对象访问协议),提供了标准的RPC方法来调用Web Service,是传输数据的方式

D.SOAP 是一种轻量的、简单的、基于XML 的协议,它被设计成在WEB 上交换结构化的和固化的信息

温馨提示:因考试政策、内容不断变化与调整,信管网提供的以上信息仅供参考,如有异议,请考生以权威部门公布的内容为准!